Шифрувальник NamPoHyu віддалено шифрує сервери Samba

- ISSP

- 6 трав. 2019 р.

- Читати 1 хв

Нове сімейство шифрувальника під назвою NamPoHyu Virus або MegaLocker Virus атакує свої жертви дещо інакше, ніж інші шифрувальники. Замість того, щоб запускати шифрувальник на комп'ютері жертви, зловмисники запускають його локально на своїх системах і дозволяють йому віддалено шифрувати доступні сервери Samba.

Найчастіше звичайний шифрувальник доставляється на комп'ютер жертви через фішингові листи, переносні накопичувачі тощо. В даному випадку шифрувальник шукає доступні сервери Samba, брутфорсить паролі і віддалено шифрує їх файли.

Samba - це відкрита реалізація мережевого протоколу Server Message Block (SMB), що використовується для надання таких послуг, як спільне використання файлів і друку. Він працює в більшості систем з Unix і Unix-подібними операційними системами і дозволяє цим системам взаємодіяти з клієнтами на базі Windows.

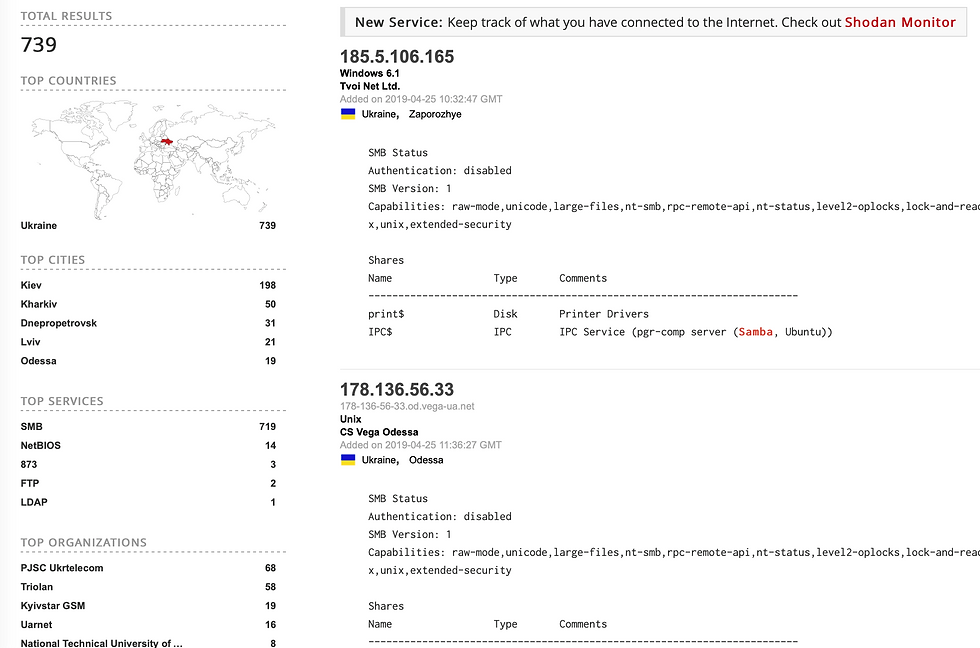

Дослідники BleepingComputer повідомляють, що на даний момент є 500,000 неавторизованих і публічно доступних серверів Samba. Ці дані вони отримали через сервіс Shodan.

Що стосується України, то тут дослідники компанії ISSP виявили 739 доступних Samba серверів. Серед організацій, які мають найбільшу кількість спрацьовувань, - Ukrtelecom, Triolan, Kyivstar, Uarnet і NTUU "KPI".

Під час шифрування до розширення зашифрованих файлів додається розширення .NamPoHyu і створюється файл з вимогами викупу !DECRYPT_INSTRUCTION.TXT.

Рекомендації

Щоб захиститися від даного виду шифрувальника, потрібно виконати наступні рекомендації:

- робити резервні копії систем;

- закрити всі порти в системах;

- не підключати служби віддалених робочих столів безпосередньо до Ін-тернет. Замість цього переконайтеся, що до них можна отримати доступ, тільки через VPN;

- проведіть оновлення всіх потенційно уразливих додатків;

- ведіть постійний моніторинг аномальної активності у вашій мережі;

- використовуйте спеціальне програмне забезпечення для поведінкового виявлення загроз і технології білих списків.

Commentaires